Taiwan

Displaying present location in the site.

即時檢測未知攻撃的「自我學習型系統異常檢測技術」

由AI(人工智慧)詳細掌握系統動作惡意網路攻擊,將生活必需社會基礎設施,也納入攻擊目標

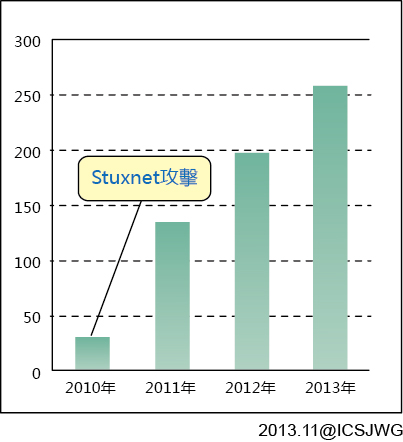

由於近年來網路攻撃手法漸趨巧妙,受害層面、對社會的影響也因而擴大。美國為了攻擊伊朗核電廠設施,與以色列共同開發出惡意軟體「震網(Stuxnet)」後,於2010年擴散至全世界。自此之後,惡意性的攻撃手法有增無減,病毒的感染途徑也更為多樣化。盜用銀行帳號密碼進而提領現金,或是利用病毒將系統加密後,再勒索企業支付贖金才能解密等,類似的受害新聞層出不窮。

防禦網路攻撃的典範轉移,劃時代的解決方式

在系統安全領域中,網路攻擊者向來都處於較為有利的優勢。例如,攻撃者可事先取得防毒軟體進行測試,因此能隨心所欲開發出針對既有資安軟體漏洞的全新惡意軟體。反觀在系統的防禦端,卻只能根據過去遭受的攻撃經驗,來避免受到惡意軟體的感染,因此只能採取較為被動的對策。

打破過往解決方式侷限,為防禦網路攻擊帶來典範轉移而倍受期待,這就是2015年12月發表的「自我學習型系統異常檢測技術(Automated Security Intelligence)」。只要運用這項技術,不需要過去的網路攻撃知識就能檢測出異常,在遭受攻擊之前提出對策。如此,可說是從源頭打斷了以往一直處於劣勢的「攻撃VS防禦」惡性循環。

本專案是依據NEC北美研究所的發想,從2013年11月起開始正式展開研究開發。半年後,在北美研究所的請求下,日本雲端系統研究所的技術人員也加入研究。

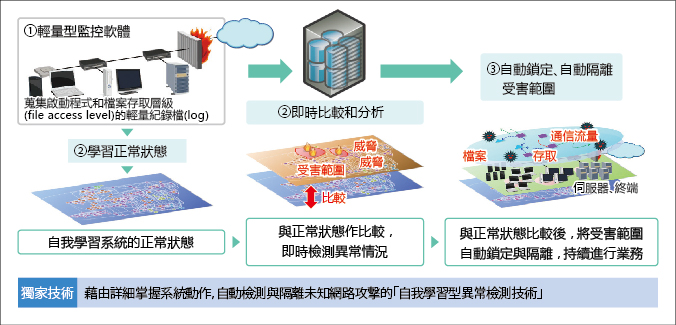

這項技術的開發,大致可分為3大課題。①是「輕量型監控軟體」。以Agent為名的這套監控軟體,不會對系統造成極大負擔,每天都能自我學習系統的正常(穩定)狀態。②是「即時檢測系統」。透過①得到的正常狀態與現行系統動作,進行適當的比較和分析,而能即時檢測異常。③是「自動鎖定、自動隔離受害範圍」。以②的比較和分析為基礎,依時間順序精細追蹤通信流量、檔案與過程動作的同時,自動鎖定受害範圍,再視其需要採取隔離對策。

解決3大開發課題,日美「異種混合」團隊,於美國率先研發、上市

上述的3大開發課題,通常是由不同領域的技術人員負責。①是OS(電腦作業系統)領域、②是資料庫領域及資料分析領域、③是GUI(圖形使用者介面)領域,由於相關技術人員涉及如此廣泛的技術領域,本專案因而在日本、美國精選出技術人員,可說是建立了「異種混合」的專案團隊。這群技術人員不斷往返日美兩地、歷經試驗和錯誤之下,耗時2年半的時間,終於成功解決開發課題。今後的目標,是將本技術導入具體系統,藉由測試與人工智慧(AI)不斷學習後上市。目前,已有迫切需求的某項社會基礎設施,決定導入本技術。未來希望解決更為艱難的技術課題(提升大規模系統的分析精確度等),最終能針對有數萬台使用裝置的系統,減少檢測錯誤,進而提供實用的解決方案。

CPU使用率僅有3%(平均)的監控Agent

當時主導「自我學習型系統異常檢測技術」技術的開發,主要是NEC北美研究所負責的「監控Agent(輕量型監控軟體)」。本方式可即時蒐集流程層級(Process Level)的詳細運作資料,卻幾乎不會影響其他應用程式的運作。一般的防毒軟體,會造成CPU使用率驟升,但新研發出來的本方式,可在不超過設定上限的情況下進行監控。

再者,在「鎖定受害範圍並將其隔離」的技術中,檢測為異常的系統動作,可依照時間順序向下逐層分析,並進行自動追蹤,因此相較於以往的人工作業,只需1/10的時間便能鎖定出受害範圍。分析的結果,則會整合呈現在清楚易懂的GUI(圖形使用者介面):畫面為黑底,以藍、橘等顏色分別顯示。

研究者簡介

喜田 弘司 ( NEC 雲端系統研究所 主任研究員)

學生時期,專攻包括人臉辨識在內的影像處理技術。進入NEC後,投入AI相關的Agent領域研究,取得工學博士學位。在i-mode出現前的1990年代中期,就已著手研發秘書軟體,其後參與研發包括:EC網站搜尋引擎、運用語音辨識技術的導航軟體。興趣是騎自行車,已投入近20年,每個月騎公路車奔馳的平均距離是500公里。喜歡與愛車一起搭著新幹線遨遊日本各地,即使是爬坡路段也能樂在其中,真正體會到騎車的樂趣。